- Vaša košarica je trenutno prazna

Zakaj in kako nastaviti SPF, DKIM in DMARC?

V letu 2017 naj bi bilo vsak dan poslanih več kot 250 milijonov e-poštnih sporočil. Od teh jih je le petina legitimnih, medtem ko velika večina preostalih vsebuje povezave do zlonamernih strani ali priponko z virusom.

Neželena e-pošta predstavlja veliko težavo že vse od razmaha interneta, zato ni nenavadno, da so spletni razvijalci poskušali odpraviti ali vsaj omiliti težavo z najrazličnejšimi orodji. Kljub razvoju novih tehnologij in orodij je odstotek neželenih e-poštnih sporočil še vedno zelo visok.

Težav nimajo le prejemniki, ki morajo biti vedno pozorni, katera sporočila so dejansko legitimna in varna, temveč tudi pošiljatelji. Spletni napadalci namreč pogosto ponarejajo naslove pošiljateljev, zaradi katerih so prejemniki še toliko bolj dovzetni za prevare, na pošiljatelje pa takšno početje meče slabo luč.

Predstavljajte si, da prejmete neželeno e-poštno sporočilo z naslova info@podjetje.com. Ker gre za verodostojen e-poštni naslov, boste sporočilu zaupali bolj, kot če bi bilo le-to poslano z naslova janeznovak123@yahoo.com. Kot prejemnik boste hitreje postali žrtev spletne prevare (npr. spletnega ribarjenja), medtem ko bo pošiljatelj pri vas izgubil zaupanje in se morda celo znašel na seznamu blokiranih e-poštnih predalov.

Čeprav so e-poštne prevare še vedno pogoste, se stanje na tem področju izboljšuje. Velik napredek je bil dosežen z razvojem treh varnostnih protokolov za preverjanje pristnosti e-pošte: SPF, DKIM in DMARC.

Ker gre za tehnično precej zahtevne varnostne protokole, smo se potrudili, da smo njihove predstavitve pripravili v poenostavljeni in bralcem razumljivi obliki. Ko boste prispevek prebrali, boste seznanjeni tudi s tem, kako protokole ustrezno nastaviti v nadzorni plošči cPanel. Tako boste prejemali manj neželene e-pošte, prav tako pa bo manj verjetno, da bi ime vašega e-poštnega računa uporabljali spletni napadalci.

Dva naslova pošiljatelja

Preden predstavimo prvi protokol, morate vedeti, da vsako e-poštno sporočilo vključuje dva naslova pošiljatelja:

- Naslov na e-poštni ovojnici (ang. FROM envelope address): To je povratni naslov, ki poštnemu strežniku pove, kam naj v primeru nezmožnosti dostave sporočila odgovori s povratno informacijo. Zajet je v skriti glavi e-sporočila, kjer so zapisane razne tehnične podrobnosti, npr. komu je sporočilo namenjeno, s katerega IP naslova je bilo poslano, v katerem programu je bilo napisano ipd.

- Naslov v glavi e-sporočila (ang. FROM header address): To pa je naslov, ki je zapisan v polju »Od« oziroma »From«. Za razliko od prej omenjenega naslova na ovojnici je naslov v glavi e-sporočila viden vsem uporabnikom elektronske pošte.

Spletni napadalci so včasih lahko zelo enostavno ponaredili oba e-poštna naslova. Odkar pa se uporabljajo varnostni protokoli za preverjanje pristnosti e-pošte, je zlorab mnogo manj.

SPF (Sender Policy Framework)

SPF je varnostni e-poštni protokol, ki lastniku domene omogoča, da določi, katere poštne strežnike uporablja za pošiljanje e-sporočil s svoje domene. SPF zapisi se vnesejo v sistem domenskih imen (DNS) in ponazarjajo, kateri IP naslovi so pooblaščeni za pošiljanje sporočil.

Med pošiljanjem sporočila poštni strežnik prejemnika preveri SPF zapis tako, da poišče ime domene v naslovu na e-poštni ovojnici. Če IP naslov, s katerega je bilo sporočilo poslano, ni navedeno v SPF zapisu, je preverjanje pristnosti e-pošte neuspešno.

Zakaj je to pomembno? Domena, zaščitena s SPF zapisom, spletnim napadalcem ni tako privlačna. Zaradi tega je verjetnost, da se domena znajde na seznamu pošiljateljev neželene e-pošte (ang. blacklist), mnogo manjša. Če se domena pojavi na katerem izmed teh seznamov, lahko tudi povsem legitimna sporočila končajo kot »spam« pošta ali celo niso uspešno dostavljena.

Kje urejati SPF zapis?

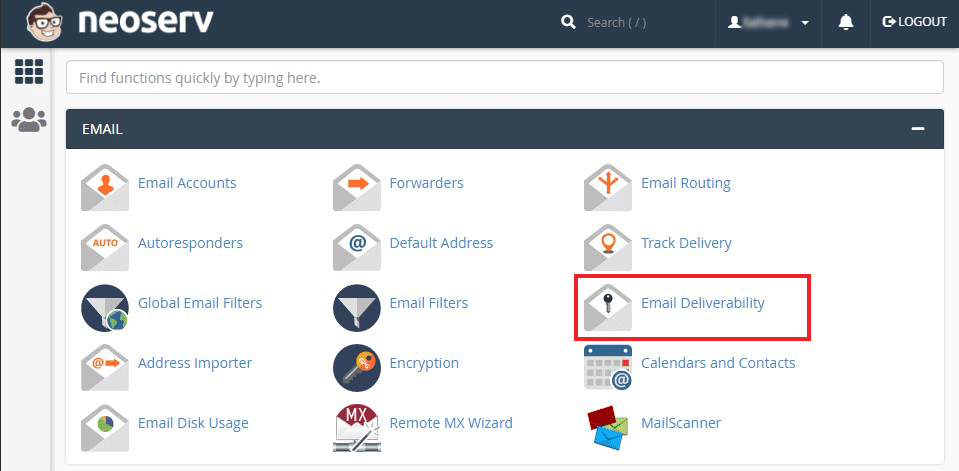

Naročniki spletnega gostovanja NEOSERV lahko svojim e-poštnim predalom SPF zapis urejate v nadzorni plošči cPanel. Po vpisu v nadzorno ploščo poiščite razdelek »EMAIL« in kliknite na povezavo »Email Deliverability«.

Pri želeni domeni kliknite na gumb Manage.

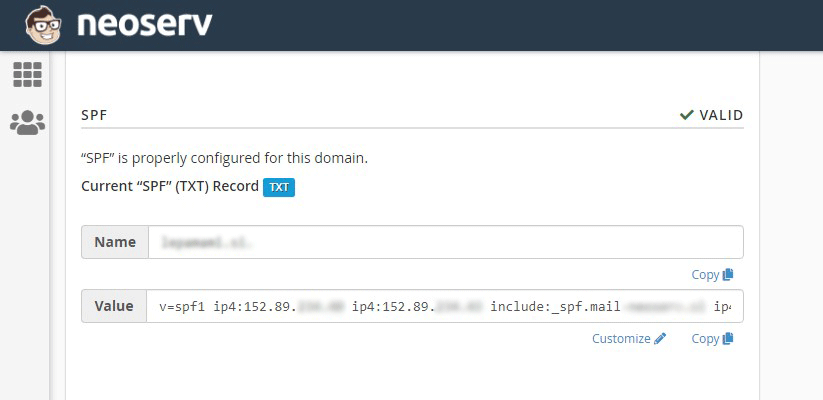

Kot boste videli, je SPF zapis že nastavljen, v njem pa sta določena IP naslov primarnega in IP naslov sekundarnega strežnika, kamor je usmerjena vaša domena.

Naprednejši uporabniki lahko zapis urejate kakor želite (s klikom na gumb Customize), osnovnim uporabnikom pa priporočamo, da privzetih nastavitev ne spreminjate.

Ste pred kratkim spremenili SPF zapis, vendar se z vašega e-poštnega naslova še vedno pošiljajo neželena sporočila? Počakati morate od 2 do 24 ur, da se DNS zapisi osvežijo in spremembe stopijo v veljavo pri vseh ponudnikih interneta (ISP-jih).

DKIM (DomainKeys Identified Mail)

DKIM je zapleten varnostni protokol, ki pošiljatelju omogoča povezavo med imenom domene in e-poštnim sporočilom, s čimer jamči za njegovo pristnost. Lahko bi zapisali, da je DKIM sredstvo za preverjanje dohodnih e-sporočil, saj zagotavlja, da so ta ostala nespremenjena in poslana od pošiljatelja, ki je lastnik domene, vidne v elektronskem naslovu. Preverjanje pristnosti se opravi z uporabo kriptografske avtentikacije.

Ko je DKIM zapis dodan v sistem domenskih imen (DNS), se v izbrane elemente odhodnih e-poštnih sporočil doda posebna koda – DKIM podpis. Hkrati se na strežniku kreirata javni in zasebni ključ, iz podpisanih delov e-poštnega sporočila pa se ustvari zgoščena vrednost (ang. hash).

Preden se elektronsko sporočilo pošlje, je zgoščena vrednost šifrirana z zasebnim ključem, ki ga pozna le pošiljatelj. Ko naslovnik prejme sporočilo, z ujemajočim se javnim ključem dešifrira DKIM podpis, kar pomeni, da lahko preveri originalno zgoščeno vrednost.

Nato prejemnik iz posameznih elementov e-poštnega sporočila, ki vsebujejo DKIM podpis, generira svojo zgoščeno vrednost in jo primerja z originalno. Če se vrednosti ujemata, pomeni:

- da je bilo sporočilo zagotovo poslano z e-naslova pošiljatelja, ki je lastnik domene;

- da elementi sporočila, podpisani z DKIM, med prenosom niso bili spremenjeni.

Zakaj je to pomembno? E-pošta, zaščitena s podpisom DKIM, zagotavlja pristnost pošiljatelja in same vsebine sporočila. Za prejemnika to pomeni mnogo manj neželenih »spam« sporočil, zmanjša pa se tudi možnost prevar, kot je npr. spletno ribarjenje.

Kje urejati DKIM zapis?

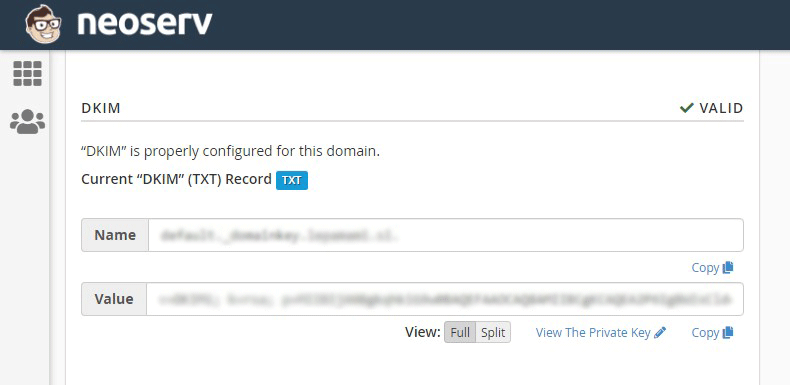

Ker naročnikom gostovanja NEOSERV omogočamo uporabo nadzorne plošče cPanel, je za preverjanje pristnosti pošiljatelja in vsebine sporočila že poskrbljeno. Če se boste vpisali v nadzorno ploščo in pod »EMAIL« izbrali »Email Deliverability« ter pri želeni domeni kliknili na gumb Manage, boste videli, da je DKIM verifikacija privzeto vključena.

Sicer pa se vam z dodatnimi nastavitvami ni potrebno ukvarjati, saj je za optimalno konfiguracijo poskrbel že ponudnik nadzorne plošče cPanel.

DMARC (Domain-based Message Authentication, Reporting and Conformance)

DMARC lastniku domene omogoča vnos DNS zapisa, v katerem so zajeta pravila, kaj naj e-poštni strežniki prejemnikov naredijo s posameznimi sporočili, ki ne prestanejo SPF in DKIM preverjanja. Možna dejanja so:

- Ne stori ničesar (ang. none).

- Uvrsti med neželeno e-pošto (ang. quarantine).

- Zavrni in pošlji sporočilo o nezmožnosti dostave (ang. reject).

DMARC omogoča tudi mehanizem za poročanje, s pomočjo katerega pošiljatelji razberejo, zakaj verifikacija ni bila uspešna.

Velika prednost uporabe DMARC je prav tako v tem, da odpravlja pomanjkljivost protokola DKIM, saj slednji nima vpliva na prikazan e-poštni naslov v glavi sporočila, ki je viden prejemnikom e-pošte. DMARC torej zagotavlja, da je prikazan e-poštni naslov v polju »Od« enak naslovu na e-poštni ovojnici.

Zakaj je to pomembno? Uporaba DMARC pravil v kombinaciji s SPF in DKIM preverjanjem za prejemnike e-pošte pomeni manj neželene e-pošte in mnogo manjšo verjetnost, da bi postali žrtve spletnega ribarjenja. Po drugi strani pa pripomore k večjemu ugledu pošiljateljev in manjši verjetnosti, da bi se njihovi e-poštni predali znašli na »črnih« seznamih pošiljateljev neželene e-pošte.

Kje urejati DMARC zapis?

DMARC se v obliki TXT zapisa vnese v sistem domenskih imen (DNS). Kot do sedaj že veste, DNS zapise urejate v nadzorni plošči cPanel.

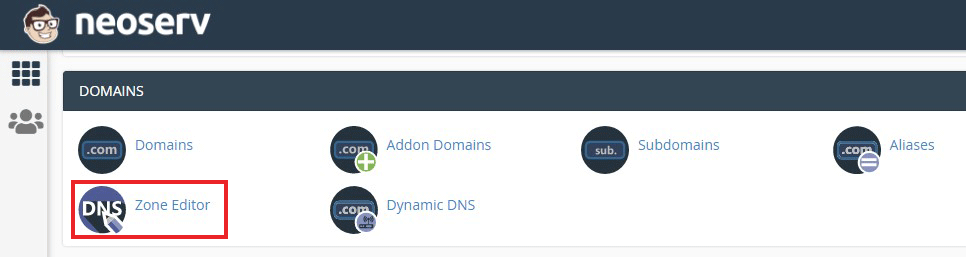

Na osnovni strani nadzorne plošče cPanel v razdelku »DOMAINS« poiščite ikono »Zone Editor«. Kliknite nanjo.

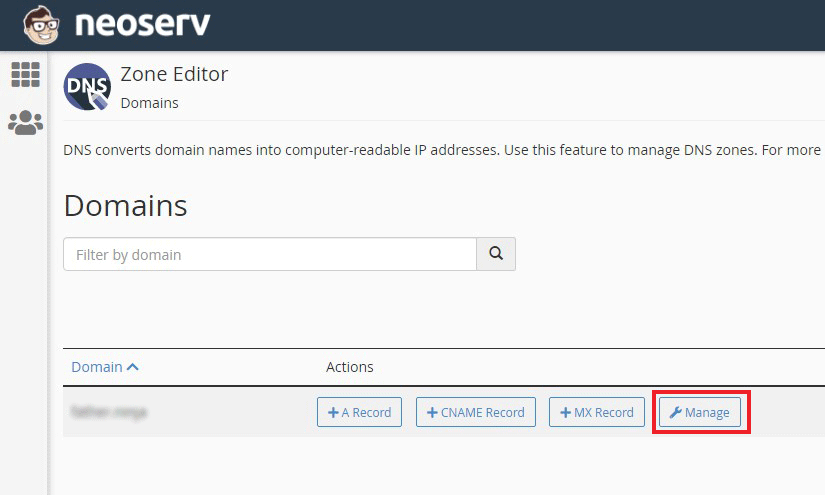

Prikazal se vam bo seznam domen, ki gostujejo na vašem paketu gostovanja. Pri domeni, za katero želite urediti DMARC pravila, kliknite na povezavo »Manage«.

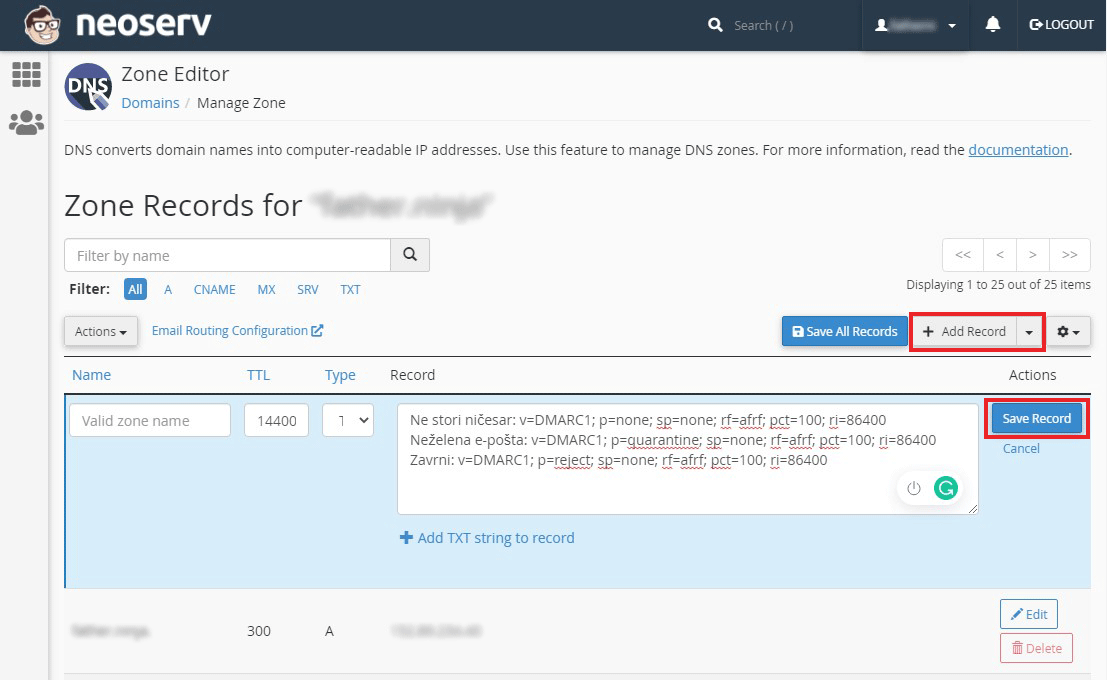

V urejevalniku DNS območij boste videli različne vrste zapisov. DMARC zapis dodate tako, da kliknete na gumb »+ Add Record«, izpolnite polja in vnos potrdite.

V spodnji tabeli si oglejte, kako izpolniti polja DMARC zapisa.

| Polje | Nastavitev |

|---|---|

| Name | _dmarc |

| TTL | 14400 |

| Type | TXT |

| Record | Ne stori ničesar: v=DMARC1; p=none; sp=none; rf=afrf; pct=100; ri=86400 Neželena e-pošta: v=DMARC1; p=quarantine; sp=none; rf=afrf; pct=100; ri=86400 Zavrni: v=DMARC1; p=reject; sp=none; rf=afrf; pct=100; ri=86400 |

Če želite na svoj e-poštni naslov prejeti poročilo o neuspeli DMARC verifikaciji, v TXT zapis dodajte tudi tega. V tem primeru uporabite enega izmed naslednjih ukazov:

- v=DMARC1; p=none; sp=none; rua=mailto:info@vasadomena.si; ruf=mailto:info@vasadomena.si; rf=afrf; pct=100; ri=86400

- v=DMARC1; p=reject; sp=none; rf=afrf; pct=100; rua=mailto:info@vasadomena.si; ruf=mailto:info@vasadomena.si; ri=86400

- v=DMARC1; p=quarantine; sp=none; rua=mailto:info@vasadomena.si; ruf=mailto:info@vasadomena.si; rf=afrf; pct=100; ri=86400

E-poštni naslov iz zgornjih primerov (info@vasadomena.si) nadomestite s svojim e-naslovom.

V primeru, da v polju Record uporabljate nastavitev Zavrni, morate zapisu SPF dodati še svoj domači IP naslov. DMARC namreč preveri IP v zapisu SPF, in če IP, s katerega pošiljate e-pošto, ni dodan, DMARC e-pošto zavrne. V tem primeru naj SPF zapis izgleda tako:

v=spf1 +a +mx +ip4:DOMAČI_IP_NASLOV +include:_spf.mail-neoserv.si ~all

Kako preveriti pravilnost delovanja e-poštnih protokolov?

Na spletu obstaja več brezplačnih orodij, s katerimi lahko preverite pravilnost delovanja SPF, DKIM in DMARC zapisov. Eno izmed najbolj poznanih se imenuje MxToolbox, s katerim poleg omenjenih zapisov lahko preverite tudi marsikaj drugega.

- Če želite preveriti SPF, v polje vpišite svojo domeno, izberite »SPF Record Lookup« in kliknite na oranžni gumb. Prikazal se vam bo SPF zapis, prav tako pa boste videli, ali vse deluje pravilno.

- Enako velja za preverjanje DMARC, kjer prav tako v polje vpišete svojo domeno, izberete »DMARC Lookup« in izbiro potrdite.

- Za preverjanje DKIM pa obiščite to stran, v prvo polje vpišite svojo domeno, v drugo pa »default« (brez narekovajev). Kliknite na gumb »DKIM Lookup« in orodje bo preverilo, ali je vaš DKIM zapis pravilen.

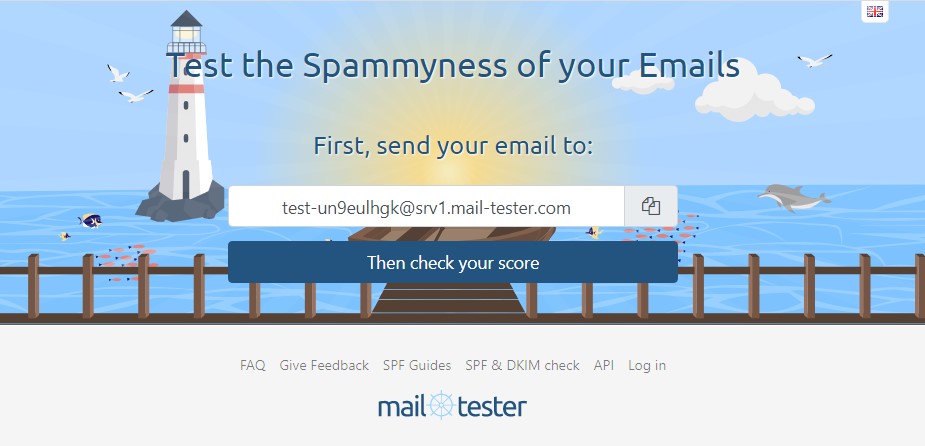

Zelo uporabno orodje za testiranje e-poštnega predala je tudi Mail Tester, ki vam bo prišlo še posebej prav, če svojim naročnikom pogosto pošiljate e-novice (ang. newsletter).

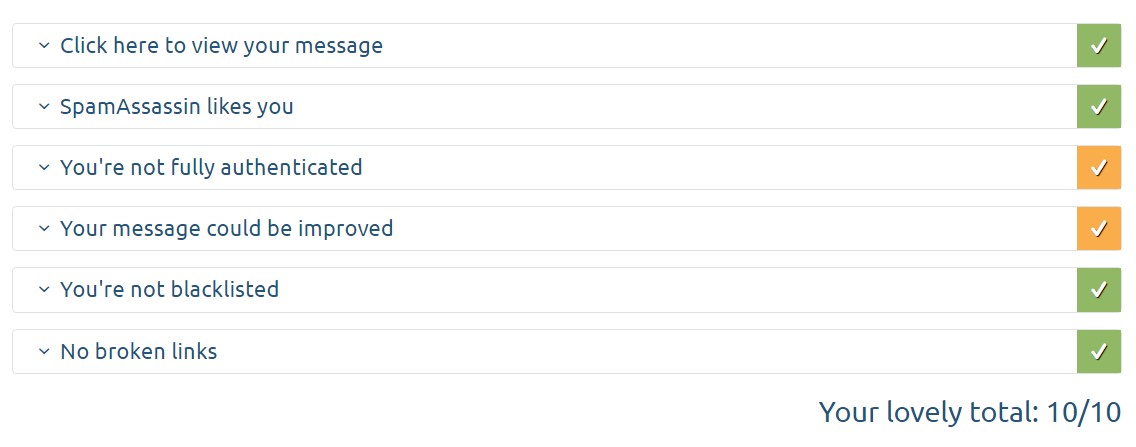

Iz svojega e-poštnega predala, ki ga želite testirati, na prikazan e-poštni naslov pošljite sporočilo, kakršnega želite poslati naročnikom e-novic. Počakajte nekaj sekund in kliknite na gumb »Then check your score«. Višjo oceno kot boste prejeli, manjša bo možnost, da vaša sporočila pri prejemnikih končajo med neželeno »spam« pošto.

Z orodjem Mail Tester lahko preverite pravilnost SPF, DKIM in DMARC zapisov, prav tako pa boste deležni kompleksnejše analize, s pomočjo katere boste lahko izboljšali oceno in rezultate svoje e-mail marketinške kampanje.

Uporabnik: Matej Zorko• 29.10.2019 ob 04:39:30 • Odgovori

S pomočjo navodil sem uspešno nastavil DMARC. Test je bil brezhiben. Pred tem nastavitvam pa porazen.

Hvala ekipa Neoserv