- Vaša košarica je trenutno prazna

Email Spoofing: ponarejanje naslova pošiljatelja e-pošte

Email Spoofing je oblika kibernetskega napada, pri katerem napadalec pošlje e-pošto s ponarejenim podatkom pošiljatelja. Tako na prvi pogled izgleda, kot da je sporočilo poslano s strani zaupanja vrednega vira. Gre za priljubljeno taktiko hekerjev, ki se je poslužujejo pri pošiljanju tako imenovanih phishing in spam e-sporočil. Prejemniki namreč lahko menijo, da jim je sporočilo poslal znan pošiljatelj, zato je tudi verjetnost interakcije s sporočilom večje.

Zlonamerni pošiljatelj, pri katerem gre pravzaprav za sistem, sestavljen iz več vnaprej sprogramiranih procedur, namenjenih izsiljevanju, lahko e-poštni naslov ponaredi tudi tako, da izgleda, kot da je bil poslan iz prejemnikovega e-predala. Podatek “From” v t. i. glavi sporočila je v tem primeru torej naveden kot vaš e-poštni naslov, vendar le navzven. Pregled izvorne kode sporočila razkrije, da gre v resnici za drug e-naslov, ki z vašim naslovom nima nobene povezave.

Kazalo

- Primeri prevar s ponarejeno e-pošto

- Razlogi za Email Spoofing

- Kako hekerji ponaredijo e-poštni naslov?

- Kako preprečiti Email Spoofing?

Primeri prevar s ponarejeno e-pošto

Čeprav je večino ponarejenih e-poštnih sporočil dokaj preprosto zaznati in jih odpraviti s preprostim izbrisom sporočila, lahko nekatere vrste tega napada predstavljajo visoko varnostno tveganje. Ponarejen e-poštni naslov pošiljatelja denimo lahko nakazuje, da sporočilo prihaja od znane spletne trgovine ali banke, od prejemnika pa zahteva, da navede občutljive podatke, na primer geslo ali številko kreditne kartice.

Pogosti so tudi primeri, v katerih ponarejeno e-poštno sporočilo vsebuje povezavo, prek katere se na napravo prejemnika namesti zlonamerna programska oprema. Varnostno grožnjo lahko predstavlja že klik na povezavo.

Omeniti pa je treba še primere, kjer so v sporočilih navedene določene neresnice (npr. da je napadalec pridobil občutljive slike ali video posnetke prejemnika), temu pa sledi zahteva po nakazilu sredstev – največkrat v obliki kriptovalut.

Razlogi za Email Spoofing

Napadalec se ponarejanja e-poštnih naslovov poslužuje iz različnih razlogov. Nekateri izmed teh so:

- Da se pretvarja, kot da je zaupanja vredna oseba – npr. sodelavec ali prijatelj – in na ta način skuša pridobiti zaupne podatke. Tej taktiki spletne zlorabe pravimo spletno ribarjenje oz. phishing.

- Da se pretvarja, kot da je zaupanja vredna institucija – npr. banka – in na ta način skuša pridobiti podatke kreditne kartice ali druge občutljive podatke.

- Da skrije svojo resnično identiteto ali prevzame identiteto svoje tarče in na ta način skuša pridobiti občutljive osebne podatke s strani tretjih oseb.

- Da škoduje ugledu pošiljatelja, za katerega se izdaja.

- Da širi zlonamerno programsko opremo, skrito v priponki e-sporočila.

- Da se s pogostim menjavanjem e-naslovov izogne spam filtrom in seznamom blokiranih e-poštnih predalov.

Kako hekerji ponaredijo e-poštni naslov?

Email spoofing je mogoče izvesti s ponarejanjem e-poštnega naslova pošiljatelja na kar nekaj načinov. V nadaljevanju vam predstavljamo tri najpogostejše, na katere morate biti še posebej pozorni.

1. Ponarejanje prikaznega imena pošiljatelja

V tem primeru je ponarejeno zgolj prikazno ime pošiljatelja e-pošte. Nekdo lahko denimo ustvari nov Gmail račun, pri katerem za naziv predala uporabi podatke osebe, za katero se želi izdajati. Če prejemnik ne bo preveril tudi e-naslova pošiljatelja, mu preti varnostna grožnja.

Primer: Janez Novak <trust924inc@gmail.com>

Ta vrsta napada je še posebej uspešna takrat, ko prejemnik za pregled sporočila uporablja aplikacijo na pametnem telefonu, saj se tam pogosto prikaže le naziv naslovnika. Omeniti velja še, da v tem primeru e-pošta verjetno ne bo označena kot neželena, saj gre za zakonit e-poštni naslov.

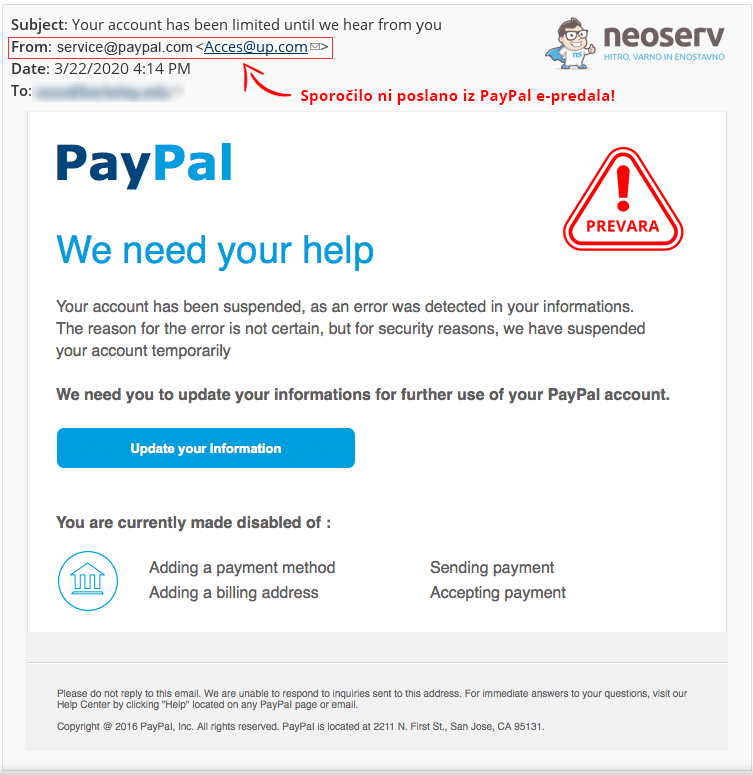

2. Ponarejanje domene e-naslova

Če pri ponarejanju prikaznega imena pošiljatelja lahko prejemnik relativno enostavno ugotovi, da sporočilo prihaja iz neznanega e-poštnega predala, pa je pri ponarejanju domene e-naslova to precej težje ugotoviti. V tem primeru pošiljatelj namreč ponaredi tako prikazno ime kot tudi sam e-poštni naslov.

Primer: Janez Novak <janez.novak@vasadomena.si>

Napadalcu v tem primeru ni treba vdreti v e-račun posameznika, interno mrežo podjetja ali kaj podobnega. Uporablja le ranljive strežnike SMTP (Simple Mail Transfer Protocol), ki omogočajo povezave brez preverjanja pristnosti ter ročno določanje naslovov “To” in “From“. Lahko pa svoj zlonameren strežnik SMTP napadalec postavi tudi sam.

3. Pošiljanje prek zelo podobne domene

Ponarejanje domene e-naslova je lahko onemogočeno, saj v ta namen obstajajo določeni varnostni mehanizmi (več o tem kasneje). V tem primeru napadalcu ostane možnost, da zlonamerno sporočilo pošlje prek e-naslova, ki vključuje zelo podobno domeno, za katero se želi izdajati.

Primer: Janez Novak <janez.novak@vasdomena.si>

Z uporabo podobne domene napadalec zaobide sisteme preverjanja neželene e-pošte, saj gre za povsem zakonit e-poštni račun. Zato morate biti pred odpiranjem sporočil vedno pozorni, še posebej v primeru, ko gre za sporočila s sumljivo vsebino, sumljivimi povezavami in podobno.

Kako preprečiti Email Spoofing?

Prejemanja sporočil s ponarejenim e-poštnim naslovom pošiljatelja ni mogoče povsem preprečiti, saj tehnologija SMTP, ki je osnova za pošiljanje e-pošte, ne zahteva avtentikacije. Vendarle pa obstaja nekaj ukrepov, razvitih prav za ta namen, torej za preprečevanje email spoofinga. Stopnja uspešnosti je odvisna od ponudnika e-poštnih storitev, ki je posamezne ukrepe uvedel ali ne.

Večina zaupanja vrednih ponudnikov e-pošte uporablja dodatne varnostne protokole za preverjanje pristnosti e-pošte:

- SPF (Sender Policy Framework)

- DKIM (DomainKeys Identified Mail)

- DMARC (Domain-based Message Authentication, Reporting & Conformance)

Omenjeni varnostni protokoli skrbijo za to, da zlonamerna sporočila ne končajo v vašem e-poštnem nabiralniku oziroma da so dostavljena v mapo “spam”, kjer se nahajajo neželena sporočila. Več o varnostnih protokolih SPF, DKIM ter DMARC in o tem, zakaj in kako jih nastaviti, si lahko preberete v tem prispevku.

Tudi če so vsi varnostni protokoli ustrezno nastavljeni, se še vedno lahko zgodi, da kakšno zlonamerno e-sporočilo konča med prejetimi sporočili. Zato je zelo pomembno, da s preventivnimi ukrepi minimalizirate možnost zlorabe in se na ta način izognete spletnim prevaram.

- Nikoli ne kliknite na povezavo za dostop do spletnega mesta, na katerem morate vnesti zaupne podatke. V brskalnik vedno vnesite ime domene in preverite pristnost neposredno na spletnem mestu.

- Kako lahko preverite glavo e-poštnega sporočila, je odvisno od programa, ki ga uporabljate za pregled e-pošte. Zato najprej raziščite, kje točno dostopate do teh informacij, da se boste ob morebitnem sumljivem sporočilu lahko v pristnost prepričali z ogledom podatkov glave oz. izvorne kode sporočila.

- Če se vam e-sporočilo zdi sumljivo, njegovo vsebino kopirajte v iskalnik Google. Verjetno je, da je bilo besedilo, uporabljeno v email spoofing napadu, že prijavljeno in objavljeno na internetu.

- Bodite previdni pri sporočilih, pri katerih izgleda, da so poslani s strani zaupanja vrednega pošiljatelja, vendar je njihova vsebina polna slovničnih napak, nesmiselnih struktur povedi ipd.

- Izogibajte se odpiranju prilog sumljivih ali neznanih pošiljateljev.

- E-poštna sporočila, ki obljubljajo nagrado, bogastvo ali kaj drugega, kar je predobro, da bi bilo res, so verjetno spletna prevara, zato jih ignorirajte oz. še bolje – pobrišite.

- Pazite se e-poštnih sporočil, ki ustvarjajo občutek nujnosti ali nevarnosti. Napadi s ponarejenim e-poštnim naslovom pogosto velevajo, da se bo zgodilo nekaj slabega, če ne boste hitro ukrepali. Še posebej previdni bodite pri sporočilih, kjer gre za zadeve, povezane s finančnimi institucijami, na primer da vam bodo ukinili račun, da plačilo ni bilo uspešno opravljeno, da je na vašem računu prišlo do sumljive aktivnosti ali kaj podobnega.

- V e-poštnih sporočilih nikoli ne pošiljajte svojih uporabniških imen, gesel ali drugih občutljivih podatkov. Lahko ste prepričani, da bančne institucije in druga podjetja, kjer ste registrirani uporabnik, od vas nikoli ne bodo zahtevale, da jim posredujete katere koli občutljive podatke prek e-pošte.

Ste prejeli sumljivo e-pošto, vendar niste prepričani, ali gre za prevaro ali legitimno sporočilo? Če imate spletno gostovanje zakupljeno pri nas in je e-poštni predal ustvarjen na NEOSERV strežniku, se lahko vedno obrnete na našo podporo. Na vašo zahtevo bomo preverili legitimnost pošiljatelja in vam pomagali pri nastavitvah e-predala, da boste zlonamernih sporočil prejeli čim manj.

KOMENTIRAJTE OBJAVO

Vaš komentar je bil uspešno oddan

Komentar bo viden na strani, ko ga naši moderatorji potrdijo.